FAQ

Quels sont les différents modes d’accès aux données des sources authentiques ?

En tant que consommateur, vous avez la possibilité de consulter des données (à caractère personnel ou non) via plusieurs canaux différents.

1) L’Open data (ou « données ouvertes ») : il s’agit d’informations numériques publiques, librement accessibles et réutilisables par tous. Elles ne contiennent pas d’informations à caractère personnel ou d’autres informations sensibles.

Voici quelques exemples de données disponibles en open data :

- Le Géoportail de la Wallonie met à disposition le plan parcellaire cadastral (consultable ici).

- La Banque Carrefour des entreprises (BCE) propose en open data les informations sur toutes les entités actives enregistrées à la BCE (plus d’informations ici).

- L’Agence du Numérique a développé la plateforme Open-Data Wallonie-Bruxelles qui offre un accès aux données publiques en Wallonie et en Fédération Wallonie-Bruxelles (informations disponibles ici).

- Etc.

2) Les interfaces web offertes par les sources authentiques : certains fournisseurs de données disposent de leur propre applicatif en ligne permettant la consultation des données qu’ils exposent.

Par exemple :

- Via BCEwi, l’interface web de la BCE, vous pouvez consulter les données relatives aux entités et à leurs unités d’établissement enregistrées à la BCE (détails disponibles ici).

- RRNweb vous permet d’accéder, via votre navigateur, aux données du Registre national (plus d’informations ici).

- Le SPF Finances proposes des E-services, c’est-à-dire un ensemble d’applications permettant d’effectuer différents types de démarches en ligne. Par exemple : MyRent, qui permet d’envoyer un contrat de bail et un état des lieux par voie électronique. Ou encore MyMinFin, interface via laquelle vous pouvez accéder à vos données patrimoniales (les applications disponibles sont répertoriées ici).

- Etc.

3) Les services de la BCED : vous le savez, la Banque Carrefour d’échange de données facilite l'échange sécurisé de données entre différentes administrations et organismes publics. En pratique, la BCED offre plusieurs options pour qu’un consommateur puisse accéder aux données d’une source authentique :

- vous vous connectez sur BCED-WI, notre interface web gratuite de consultation des données.

- les données arrivent directement dans votre application métier (back-office) grâce à la mise en place d'un flux automatique de récupération des données. Cela nécessite également un développement dans votre application métier afin de pouvoir y consulter les données du flux offert par la BCED.

4) Les échanges de fichiers vous permettent d’accéder aux données souhaitées sans passer par une interface web ou un applicatif. Les envois de fichiers se font, selon les cas :

- Soit en transitant par la BCED : cela concerne, par exemple, les données relatives aux Statuts sociaux harmonisés (SSH) ou à la Déclaration multifonctionnelle (DMFA).

- Soit en direct entre le consommateur et l’administration qui détient la source authentique : cela s’applique, par exemple, aux données du précompte immobilier qui sont transmises directement par le SPF Finances.

Les modes d’accès aux données des sources authentiques sont donc nombreux et variés !

N’hésitez pas à prendre contact avec nous en cas de questions. Nous nous ferons un plaisir de vous répondre et de vous assister dans vos démarches 😊.

Qui peut s’adresser à la BCED pour accéder à des données authentiques ?

- La Région wallonne et la Communauté française ;

- Tout service autonome ou indépendant, chargé d’une mission de service public dépendant de la Région wallonne ou de la Communauté française, en ce compris les organismes d’intérêt public dépendant de la Région wallonne ou de la Communauté française ou toute autre personne morale constituée par la Région wallonne ou la Communauté française ;

- Tous les pouvoirs locaux, tant provinciaux que communaux, en ce compris les gestionnaires publics au sens de l’article L1232-1, 17° du Code de la démocratie locale et de la décentralisation ;

- La Communauté germanophone.

L’accès aux services offerts via la BCED est-il payant ?

Actuellement, seuls les accès aux données du SPF Intérieur sont payants (le SPF facture les accès directement au consommateur).

Les services offerts par la BCED sont gratuits bien que certains pourraient devenir payant dans le futur.

Quelles démarches dois-je entreprendre pour demander un accès à des données authentiques ?

1. L’administration s’adresse au Support BCED : support@labced.be

Il est important que l’administration vienne avec des inputs métiers afin de préciser ses besoins et son contexte métier :

- Documents de projet (plan de projet, analyse, planning)

- Description du processus métier

- Identification des besoins (notamment liés à l’accès aux données)

- Bases légales justifiant l’accès aux donnée

2. La BCED analyse la demande.

3. La BCED accompagne l’administration dans la rédaction de la demande et l’obtention de l’autorisation d’accéder aux données de la source authentique.

4. L'administration et la BCED concrétisent l'accès aux données, via :

- BCED-WI (seule la BCED intervient)

- Un back-office métier (l'administration et la BCED interviennent)

De manière exceptionnelle, l’échange de données peut également se concrétiser sans l'intervention de la BCED au travers d’autres moyens : échange de fichier, interface web (comme RRN WEB, BCE-WI...), etc.

Contact : support@labced.be

Comment vous enregistrer sur la plateforme Mercurius ?

Mercurius est une plateforme qui réceptionne les factures adressées aux entités publiques belges en les mettant à disposition de leurs destinataires.

Pour pouvoir y accéder, vous devez vous y enregistrer. Comment ?

1. Compléter le formulaire Mercurius ci-contre : DEMANDE D'ENREGISTREMENT À LA PLATEFORME MERCURIUS (belgium.be). Ce formulaire est obligatoire, que vous disposiez déjà d’un compte Mercurius (avec factures en PDF) ou non.

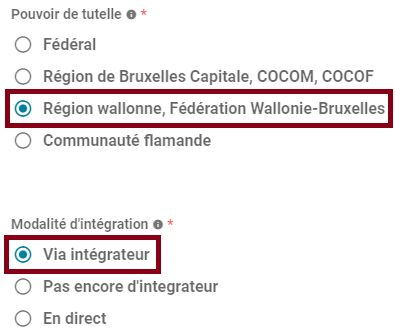

- Indiquez « Région Wallonne, Fédération Wallonie-Bruxelles » sous Pouvoir de tutelle et « via intégrateur » sous Modalité d’intégration.

- Précisez également le pick-up delay, c’est-à-dire le délai au bout duquel les factures vous seront envoyées en PDF par mail si vous ne les avez pas récupérées par le biais du webservice. Ce délai est compris entre 0 et 30 jours (720 heures). Si vous choisissez 0 jours, les factures ne vous seront pas transmises en PDF.

2. Une fois le formulaire envoyé, vous obtenez une confirmation de la demande par BOSA (en PDF).

3. Une fois le compte créé, BOSA vous envoie une confirmation de clôture de votre demande.

NB : Gardez bien précieusement la copie de la demande PDF et la confirmation de clôture de la demande et transmettez-les à votre correspondant BCED (qui pourra alors entamer les procédures pour la configuration du service permettant à votre applicatif d’effectuer des appels vers la plateforme Mercurius).

Comment avoir accès à BCED-WI ?

L'accès à BCED-WI est soumis à certaines conditions .

Cet outil s'adresse aux services qui ont obtenu une autorisation de la source authentique mais ne disposant pas d'un back-office.

BCED-WI répond donc rapidement et simplement aux besoins des administrations confrontées aux situations suivantes :

- Je dois consulter des sources authentiques.

- Je n’ai pas d’application (métier) intégrée pour cette consultation.

- Je dois jongler avec différentes applications pour différentes sources authentiques.

Il est donc nécessaire, en tant qu'administration du SPW ou externe à celui-ci, de demander vos accès auprès de la BCED via l'équipe support.

Lors de sa première connexion, chaque utilisateur devra télécharger et accepter un engagement de confidentialité et la gestion de ses données.

Lors de vos premiers pas dans l'interface, vous pouvez consulter le manuel d'utilisation pour une prise en main plus rapide.

Qu'est-ce qu'une donnée à caractère personnel ?

Toute information relative à une personne physique susceptible d'être identifiée ou identifiable, de manière directe ou indirecte. Peu importe que ces informations soient confidentielles ou publiques.

Par exemple : un nom, une photo, une empreinte digitale, une adresse mail, un numéro de téléphone, un numéro de sécurité sociale, un matricule interne, une adresse IP, un identifiant de connexion informatique, un enregistrement vocal, etc.

(Source : Commission Nationale de l'Informatique et des Libertés CNIL).

Un traitement de données à caractère personnel, qu’est-ce que c’est ?

C'est toute opération portant sur des données personnelles, quel que soit le procédé utilisé.

Par exemple, enregistrer, organiser, conserver, modifier, rapprocher avec d'autres données, transmettre, etc. des données personnelles.

Un traitement n'est donc pas uniquement un fichier, une base de données ou un tableau Excel. Il peut s'agir aussi d'une installation de vidéosurveillance, d'un système de paiement par carte bancaire ou de reconnaissance biométrique, d'une application pour smartphone, etc..

Des traitements apparaissent et évoluent selon les innovations technologiques.

Un traitement de données à caractère personnel peut être informatisé ou non.

Un fichier papier organisé selon un plan de classement, des formulaires papiers nominatifs ou des dossiers de candidatures classés par ordre alphabétique ou chronologique sont aussi des traitements de données personnelles.

(Source : Commission Nationale de l'Informatique et des Libertés CNIL)

Quand parle-t-on de donnée « authentique » ?

On qualifie d’authentique une donnée unique et originale qui fait foi concernant une personne physique ou morale ou un fait de droit et dont la collecte, la validation, la gestion et la mise à disposition au sein d'une source authentique de données sont placées sous la responsabilité du gestionnaire de la source authentique.

(Source : Banque de données terminologique du Service de la langue française de la Fédération Wallonie-Bruxelles).

Qui est gestionnaire de sources authentiques ?

Tout autorité publique chargée de gérer une source authentiques de données et qui détermine les conditions d’accès à ces données.

Quelles sont les catégories particulières de données ?

Qu’entend-on par authentification ?

Un procédé permettant d’acquérir la preuve qu’un utilisateur est bien celui qu’il prétend être (à ne pas confondre avec l’identification).

Une authentification forte combine deux facteurs qui peuvent faire partie des éléments suivants :

- Quelque chose que l’on connaît (mot de passe, code PIN, etc)

- Quelque chose que l’on est ou que l’on fait (empreinte digitale, rétinienne, etc)

- Quelque chose que l’on possède (gsm, token, etc)

- Quelque chose que l’on sait faire (signature manuscrite, reconnaissance vocale, etc)

- Lieu où l’on se trouve

Quelle est la différence entre identification et authentification ?

- L'identification est une phase qui consiste à établir l'identité de l'utilisateur. Elle permet répondre à la question : "Qui êtes-vous ?". L'utilisateur utilise un identifiant (que l'on nomme "Compte d'accès", "Nom d'utilisateur" ou "Login" en anglais) qui l'identifie et qui lui est attribué individuellement. Cet identifiant est unique.

- L'authentification est une phase qui permet à l'utilisateur d'apporter la preuve de son identité. Elle intervient après la phase dite d'identification. Elle permet de répondre à la question : "Êtes-vous réellement cette personne ?". L'utilisateur utilise un authentifiant ou "code secret" que lui seul connait.

Qu'est-ce qu'une extension d'autorisation ?

Si vous accédez déjà à des données d’une Source authentique, vous pouvez obtenir des données supplémentaires pour autant que la demande soit légitime et justifiable légalement. Dans ce cas, il vous faudra réintroduire une demande d’autorisation. Les modalités de la demande et les délais d’obtention sont en tout point comparable à une nouvelle demande d’autorisation.

Qu'en est-il de la qualité des données ?

Il peut arriver que des erreurs figurent dans les données fournies par les Sources Authentiques

Par exemple, lors d’une recherche sur le cadastre, l’utilisateur souhaite trouver les parcelles qui se trouvent dans une rue. Il utilise la recherche par adresse mais le service renvoie une erreur indiquant que la rue n’existe pas alors qu’elle est bien existante.

Dans ce cas, le SPF Finances pourra expliquer cette erreur par le fait que cette rue n’existe pas encore dans leur base de données car aucune construction n’est connue à cette adresse actuellement. Dès qu’une construction sera reprise à cette adresse, la rue existera.

La mission principale de la BCED est d’assurer l’échange de données authentiques entre administrations. Dans ce cadre nous mettons à disposition des données qui sont gérées par d’autres.

Néanmoins, en cas d’erreurs constatées dans les données que vous recevez via nos services, la BCED peut conscientiser les gestionnaires Sources Authentiques sur ce sujet.

Si tel devait être le cas, n’hésitez pas à nous en faire part via la boîte support : support@labced.be et nous transmettrons vos observations à la Source Authentique.

Existe-t-il des solutions d’anonymisation de données ?

Il existe un service permettant d'anonymiser ou de pseudonymiser les données issues de sources authentiques.

Ce service étant complexe à mettre en œuvre, ces demandes font actuellement l’objet de projets spécifiques. Il faut donc anticiper cela dans vos plannings et prévoir les disponibilités nécessaires du point de vue métier.

Attention, ce service ne s’applique que pour accéder à des données pour lesquelles l’autorisation d’accès exige une anonymisation ou une pseudonymisation réalisée par un intégrateur de services.

A quoi servent les données de test et quelles sont leurs disponibilités ?

« Les données de test » vous sont utiles pour tester que vous avez correctement intégré votre application avec les services de la BCED et que les services fonctionnent conformément à ce qui était attendu.

La BCED dispose de données de test pour la plupart des sources. Néanmoins, certaines données à caractère personnel ne sont pas aisées à obtenir.

Le tableau ci-dessous résume la disponibilité des données de test. Les quantités de données test peuvent être fortes (+ de 10 exemples), moyennes (entre 5 et 10 exemples) ou faible (moins de 5 exemples).

La colonne « Données Source authentique » vous informe sur la disponibilité des données fournies par la source authentique.

La colonne « Données BCED » concerne les données de test que nous créons afin de vous permettre de tester l’utilisation de nos services. Ces dernières sont limitées et ne reflètent pas l’ensemble des cas que la source authentiques peut offrir.

|

Service |

Données Source authentique |

Données BCED |

|

|

Personne |

Disponible |

Forte |

Disponible |

|

Composition de ménage |

Disponible |

Forte |

Disponible |

|

Photo d'identité |

Disponible |

Moyenne |

Disponible |

|

Historique des personnes |

Disponible |

Forte |

Disponible |

|

Représentations |

Disponible |

Forte |

Disponible |

|

Disponible |

Forte |

Disponible |

|

|

Registre des étrangers |

Disponible |

Faible |

Non disponible |

|

Disponible |

Faible |

Disponible |

|

|

Avertissement extrait de rôle (AER) |

Disponible |

Moyenne |

Non disponible |

|

Allocations familiales |

Disponible |

Moyenne |

Disponible |

|

Handicap |

Disponible |

Faible |

Disponible |

|

Véhicule |

Disponible |

Forte |

Non disponible |

|

Véhicule (version REST) |

Pas de données |

/ |

Non disponible |

|

Entreprise public |

Disponible |

Moyenne |

Non disponible |

|

Entreprise privé |

Disponible |

Moyenne |

Non disponible |

|

INASTI |

Disponible |

Moyenne |

Disponible |

|

Dettes fiscales |

Disponible |

Moyenne |

Disponible |

|

Dettes Sociales |

Disponible |

Faible |

Non disponible |

|

Déclaration immédiate (DIMONA) |

Disponible |

Moyenne |

Non disponible |

|

Déclaration Multifonctionnelle (DMFA) |

Pas de données |

/ |

Disponible |

|

Cadastre |

Disponible |

Moyenne |

Disponible |

Quelle est la procédure pour exécuter des batchs volumineux sur un service ?

Pour éviter toute instabilité d'un service lors de l'exécution de batchs volumineux, il est indispensable de respecter la procédure ci-dessous :

- Notifier la BCED (support@labced.be) minimum une semaine avant l'exécution des batchs afin que les fournisseurs concernés soient avertis, en y précisant les informations suivantes :

- L'environnement

- Le legal context

- Le service

- Les opérations

- Le nombre approximatif d'appels au total

- La date/heure de début et de fin de chaque batch

- Notifier la BCED lors du démarrage effectif de chaque batch.

- Exécuter le batch par lots :

- Avec 2 threads concurrentes maximum

- Quand ?

- En semaine : en dehors des heures de bureau (8h - 17h)

- Le week-end : toute la journée

- Note : il est fréquent que les services soient partiellement perturbés entre 2h et 3h et vers 5h du matin.

- Être capable de stopper à tout moment le batch à la demande de la BCED (ou d'un fournisseur concerné) et fournir à la BCED un point de contact capable de demander l'arrêt du batch en cours.

- Notifier la BCED à la fin de chaque batch.

Où et comment consulter les vidéos proposées par la BCED ?

La BCED vous propose 2 types de vidéos :

1. Accès libre (pas de connexion requise)

Dans l’onglet Ressources > Comité des utilisateurs, vous pourrez accéder à l’enregistrement des séances plénières des différentes éditions des Comités des utilisateurs. Cet accès ne nécessite pas de connexion au site.

2. Accès protégé (connexion nécessaire)

La BCED vous fournit 3 autres types de contenus vidéo, chacun rendu disponible dans un sous-menu (voir flèche bleue sur la capture d'écran) de l'onglet "Vidéos" (qui n'est visible qu’après connexion - voir flèche rouge sur la capture d'écran) :

- BCED-WI : vous retrouvez ici toutes les vidéos en lien avec notre outil BCED-WI, et notamment son manuel d’utilisation.

- CDU (Comité des utilisateurs) : sont disponibles dans cet onglet les vidéos des différents workshops proposés lors de nos Comités des utilisateurs et dont la thématique peut intéresser nos (futurs) consommateurs.

- Divers : nous proposons dans cette rubrique quelques vidéos intéressantes pour toutes les personnes qui côtoient, de près ou de loin, l'échange de données ainsi qu’un lien vers des vidéos concernant la cybersécurité.

Notez qu’il n’est pas possible de consulter, par exemple, les vidéos BCED-WI en même temps que celles du Comité des utilisateurs, puisque chaque login et mot de passe sont liés à un type de contenu (les 3 sous-menus ne sont donc pas visibles simultanément).

N'hésitez pas à prendre contact avec nous via support@labced.be afin de recevoir vos accès. Veillez à nous préciser les sous-menus auxquels vous souhaitez accéder puisque les logins et mots de passe diffèrent pour chacun d’entre eux.

Qui contacter en cas d’incidents (SPOC) ?

Pour tout incident survenant durant les heures de bureau (8h-17h), il est vous est demandé de nous contacter via support@labced.be. C’est de là que les incidents sont assignés et redirigés, au besoin, vers notre pôle informatique.

S’il s’agit d’un problème concernant la disponibilité ou le fonctionnement d’un de nos services, et que celui-ci nécessite une intervention rapide, vous pouvez ajouter en copie notre équipe technique : support.esb.digital@spw.wallonie.be.

Merci de noter que notre équipe technique ne pourra pas toujours vous aider (par exemple, en cas de problème de qualité de données) : il est donc indispensable d’également adresser votre demande à support@labced.be, de façon à ce que la demande soit redirigée vers le service adéquat.

En cas d’extrême urgence, vous pouvez également tenter de nous joindre au 081/409810.

Questions liées au nouveau format d'adresse BeSt

Planning : pourquoi est-il important de migrer vers les nouvelles versions de service Person et Entreprise ?

Le projet BeSt implique de nombreux partenaires différents (les 3 régions, les communes, le niveau fédéral, les sources, etc.). De ce fait, les plannings annoncés demeurent très volatiles et complétement indépendants de la BCED. Pour composer avec la situation, nous nous devons d’être prévoyant en informant et en mettant à disposition les outils adéquats pour nos consommateurs au plus tôt (nos nouvelles versions majeures PersonV4, PersonHistoryV2 et EntrepriseV3 compatibles BeSt).

Même si nos services sont compatibles, les données BeSt ne seront disponibles que lorsque les sources les utiliseront. A titre de planning provisoire, et non officiel, il est possible que les sources ne transmettent pas de données BeSt avant janvier 2026. Nous vous conseillons tout de même fortement d’utiliser nos nouvelles versions de services courant 2025.

Ce que nous pouvons affirmer à notre niveau : une fois ces données BeSt mise à disposition, il existera une période de transition durant laquelle les anciens et nouveaux formats seront transmis. Une date butoir de fin de transition sera donnée par chacune des sources concernées (rien n’a encore été communiqué en termes de durée). Une fois cette période passée, il n’existera plus que le nouveau format (codes BeSt) ce qui présente un grand risque de rupture de données d’adresses pour les consommateurs non prêt à utiliser ces codes.

Afin de nous assurer d’éviter cette rupture dans les données d’adresses, nous nous devons d’inviter nos consommateurs à utiliser ces nouvelles versions dans un délai raisonnable et évidemment adaptable à votre situation. Notre principale demande est donc que cette transition soit planifiée, contrôlée et bien prise en compte par tous nos consommateurs.

Cas de test

Le manque de cas de test est à déplorer également pour nos équipes, il n’existe pas de cas de test au format BeSt pour le moment. Nous demandons à nos consommateurs d’effectuer des tests de non-régression. Le format BeSt n’étant pas encore introduit, les champs s’y rapportant sont pour le moment vides.

Documentation

A l’heure actuelle, les contrats de service transmis permettent les développements chez nos consommateurs. Ils reflètent avec exactitude ce que comportent nos services. Les développements étant encore très récents, la documentation est en cours de rédaction par notre qualiticien. Nous transmettrons ces documents dès qu’ils seront terminés. Toutefois, nous sommes conscients que ces documents sont primordiaux pour certains partenaires et faisons de notre mieux pour tenir un délai raisonnable de production.

Disponibilités des services

Les services PersonV4, PersonHistoryV2 & EntrepriseV3 sont déjà disponibles dans les trois environnements : TEST / VALID & PROD.

Je n'ai pas reçu la communication concernant les nouveaux WS (ouverture de flux)

Il est possible que la personne de contact connue à la BCED n’ait pas été mise à jour par notre équipe ou le changement non signalé par le consommateur. Toutes les communications ont été envoyées depuis notre boîte support, il nous est possible de les récupérer pour les transférer vers le bon destinataire. Dans ce cas, vous pouvez nous en faire la demande via support@labced.be

La BCED peut-elle fournir des données pour tester les accès au Registre national ?

La réponse à cette question est non.

Un peu de contexte

Lors du développement d’application métier, des tests doivent être effectués pour s’assurer du bon fonctionnement de l’application. Ces tests sont réalisés sur des services disponibles dans les environnements de TEST et de VALIDATION de la BCED.

Problème constaté avec le Registre national (RN)

Il n’existe pas de jeux de données « fictives » auprès du RN pour effectuer ces tests. Cette problématique concerne l'ensemble des registres du RN (le services Personnes, le Registre des étrangers, le Registre d’attente, etc.).

Le souci réside dans le fait que les interrogations du RN « en test/validation » via la BCED se font sur des données de « production » du SPF Intérieur.

Dès lors, ces consultations de « test » (via nos environnements de TEST et de VALID) sont considérés au même titre que des consultations réalisées durant vos traitements métier en « production ».

Impact

Un citoyen pourrait déposer une plainte s'il constate une consultation non justifiée, par exemple en se connectant à MyData (information accessible à tout citoyen via : https://mydata.belgium.be/fr/ -> pour plus d’infos sur MyData, cliquez ici).

La BCED étant responsable des données mises à disposition pour ses partenaires, nous ne fournissons pas de données de test liées au RN à nos consommateurs.

Solutions

Afin de limiter ces risques légaux et de s’assurer de la bonne mise à disposition des données du RN dans votre application, nous vous conseillons de :

- Faire des tests sur base de données déjà traitées et pour lesquelles il existe déjà un dossier au sein de l’administration pour la mission de service public concernée.

- Faire des tests sur base de données personnelles d’agents volontaires ayant un lien direct avec le développement de l’application.